2023年4月28日,据Beosin-Eagle Eye态势感知渠道消息,0vix Protocol项目遭受闪电贷进犯,损失约为200万美元。0VIX 在 Twitter 上证明了此次进犯,并表示“正在查询当前情况”。

Beosin安全团队第一时间对事情进行了剖析,成果如下。

事情相关信息

进犯买卖

0x10f2c28f5d6cd8d7b56210b4d5e0cece27e45a30808cd3d3443c05d4275bb008

进犯者地址

0x702ef63881b5241ffb412199547bcd0c6910a970

进犯合约

0x407feaec31c16b19f24a8a8846ab4939ed7d7d57

被进犯合约

0x738fe8a918d5e43b705fc5127450e2300f7b08ab

进犯流程

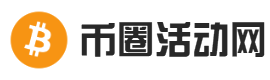

1.第一步,进犯者经过闪电贷借出很多的资金,为后边的进犯做准备。

2.第二步,进犯者铸造凭证币,已允许借出其他财物。

3.第三步,进犯者向vGHST地址转入1656000 枚GHST Token。

4.后续清算黑客的借贷头寸,清算借入的头寸用于取回原始抵押品。

5.最后进犯者偿还闪电贷。

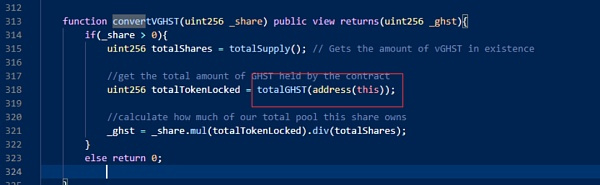

缝隙剖析

本次进犯黑客利用了VGHSTOracle预言机缝隙,因为VGHSTOracle预言机获取的价格是经过vGHST合约的convertVGHST函数去获取的,而convertVGHST函数中的核算依靠于合约中的GHST Token数量。

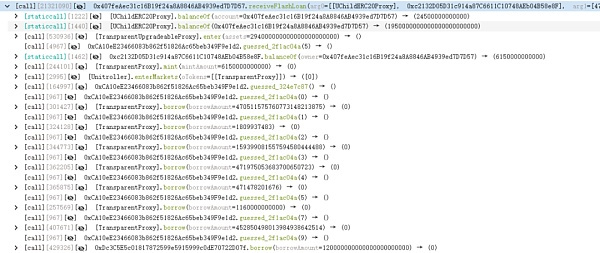

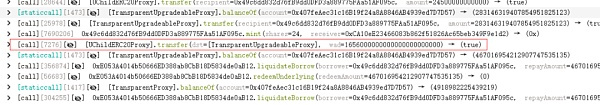

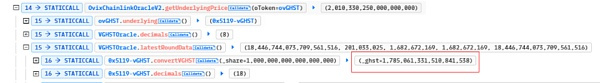

在控制价格前ghst为1038332409246369136,如下图:

进犯者向vGHST地址转入1656000 枚GHST Token后,ghst为1785061331510841538,如下图:

因为抬高了价格,已至于黑客能够清算借入的头寸用于取回原始抵押品。

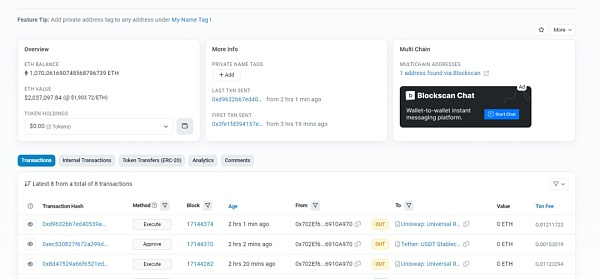

资金追踪

截止发文时,进犯者经过跨链协议从matic转移到以太坊上,目前被盗资金存放在:

https://etherscan.io/address/0x702Ef63881B5241ffB412199547bcd0c6910A970。Beosin KYT反洗钱剖析渠道正在对被盗资金进行监控。

总结

针对本次事情,Beosin安全团队主张:合约开发时,因防止预言机被控制,主张运用愈加安全的预言机来预言价格。项目上线前,主张选择专业的安全审计公司进行全面的安全审计,躲避安全风险。

来历:Beosin

此时快讯

【4月30日Ordinals铭文新增数量创历史新高】金色财经报道,据Dune数据显示,4月30日通过Ordinals进行铭刻的每日铭文总数达到246667个,创单日铭文新增数量的历史新高。截至发稿时,Ordinals自诞生以来,铭文总数已超过2689730个。与此同时,根据区块链分析公司IntoTheBlock的数据,比特币交易数量接近几年未见的水平。周日,该公司表示,每日比特币交易量的周均值约为396,000笔,为2017年12月以来的最高水平。