2022年4月30日,成都链安链必应-区块链安全态势感知平台舆情监测显现,Fei Protocol官方的Rari Fuse Pool遭受黑客进犯,黑客获利约28380 ETH,约8034万美元,成都链安技术团队第一时间对事情进行了剖析,结果如下。

#1 事情相关信息

由于缝隙出现在项目根本协议中,进犯者不止进犯了一个合约,以下仅剖析一例

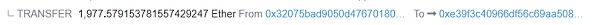

进犯交易

0xab486012f21be741c9e674ffda227e30518e8a1e37a5f1d58d0b0d41f6e76530

进犯者地址

0x6162759edad730152f0df8115c698a42e666157f

进犯合约

0x32075bad9050d4767018084f0cb87b3182d36c45

被进犯合约

0x26267e41CeCa7C8E0f143554Af707336f27Fa051

#2进犯流程

1. 进犯者先从Balancer: Vault中进行闪电贷。

2. 将闪电贷的资金用于Rari Capital中进行抵押假贷,由于Rari Capital的cEther完成合约存在重入。

进犯者通过进犯合约中构造的进犯函数回调,提取出受协议影响的池子中所有的代币。

3. 归还闪电贷,将进犯所得发送到0xe39f合约中

3缝隙剖析

本次进犯首要利用了Rari Capital的cEther完成合约中的重入缝隙

4资金追寻

截止发文时,被盗资金超越28380ETH(约8034万美元),用成都链安“链必追”追寻发现进犯者正在通过Tornado Cash进行转移,大部分仍在进犯者地址。

5总结

针对本次事情,成都链安安全团队主张:

进行以太坊转账时,谨慎使用call.value。使用时要保证重入不会发生。项目上线前,主张挑选专业的安全审计公司进行全面的安全审计,规避安全风险。

声明:本网站所提供的信息,均收集于互联网,只供参考之用。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

![[余烬Ember]以太坊ETF决议前市场悲观,美国司法部指控大学生涉及以太坊MEV洗钱行为](https://pic.rmb.bdstatic.com/bjh/user/31a4de3fbc29f1c46df415cdd9133c30.jpeg?x-bce-process=image/resize,m_fill,w_300,h_200/format,f_auto)

![[鬼谷子BTC]](https://pic.rmb.bdstatic.com/bjh/user/5b26477ae709a2bf5da2d50ab2995c3d.jpeg?x-bce-process=image/resize,m_fill,w_300,h_200/format,f_auto)